使用非443端口轉發https流量扶牆(一)

試試看見光了多久死hhhhhh

原理

實驗表明,我國自主研發的高科技防火牆型網絡設備(以下簡稱GFW)具有以下特徵:

- 對所有目標端口上的流量存在字符串過濾,如HTTP和明文的郵件消息

- 對443端口存在主動探測或舉報機制(具體情況不明),表現為具有包括Google、Twitter等的CN在內的證書的ip會在半個月後被牆

- 目前,GFW對非443端口上流經的HTTPS流量不存在第2條所述的措施

註:也可以是用SNI Proxy來隱藏證書,主動探測一般情況下不會使用SNI擴展來探測443端口的證書。可以使用這篇博客中提到的項目lua_resty_sniproxy。

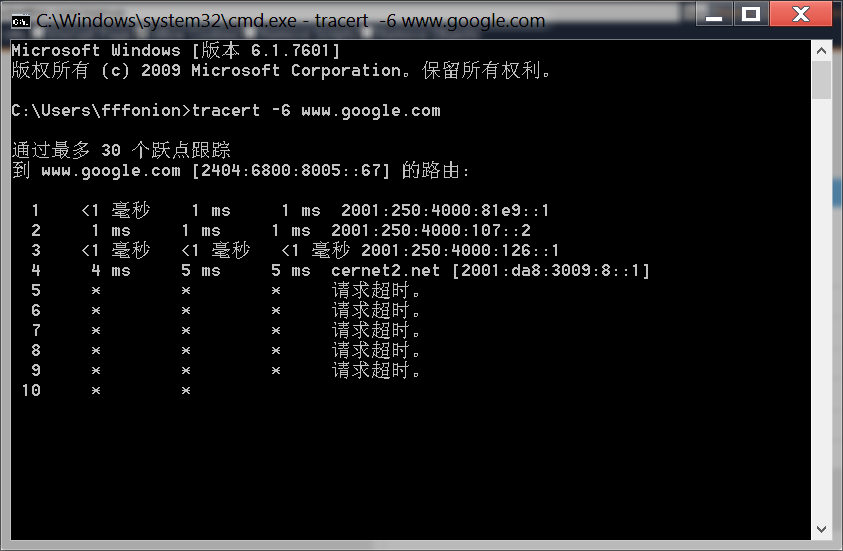

GFW6使用心得 一

最近一直在使用gfw6,感覺不錯。

試着做如下黑箱分析:

- 阻斷ipv6反向代理地址的工作方式:阻斷地址通過計算獲得:RFC 6147中指出,dns64反向代理服務器返回的ip由服務器決定,「一般情況下,返回一個帶ipv6固定前綴的地址」;現在看來大部分dns64服務器都是按照「一般情況」,GFW6隻要將所有ipv6請求目標地址和源地址某兩個塊(一般為最後兩個塊)倒推成ipv4地址,即可選擇性地發送RST包。如此土豪的方式,果然是一坨曙光計算機撐腰的大項目啊(笑)。

- 阻斷固定ipv6地址的工作方式:和以前ipv4的時候是一樣的,RST攻擊。

- 開始污染DNS64解析感覺這個沒啥作用

- 有兩點值得注意:對反向代理,似乎只對請求方發送RST包;https連接沒有被RST。

靜等斯巴達

ipv6出國通路今天已選擇性被封,普通方式翻牆已基本被堵死。27日傍晚已恢復正常

不得不說,國內的大部分互聯網大公司都收到了來自SERN的指示。

比如昨天在群里發了新浪博客的鏡像文章地址,後來就被「管理員刪除」了。

不可能有人會專門監視哪個群,只是騰訊過濾出了其中的關鍵字還有網址,然後重點審核罷了。

一絲涼意湧上心頭

喂不要告訴我ipv6就是因為這被封的?!!

我果然是廚二病啊哈哈哈哈哈!!!

最後貼張圖,紀念斯巴達倒數十一天。

斯巴達大事記錄:

- 2012-10-27 11:50:48 ~2012-10-27 15:54:26 CERNET IPV6出國線路被拔線(從監控日誌來看是這樣,實際上存在地區差異)

- 2012-11-7 GFW6 試運行,對除google基礎服務(除去youtube和webcache)外的出境地址全部進行了DNS污染;對部分請求的RST也開始運作

- 2012-11-8-?GFW6對ipv6出國報文間歇性導向黑洞路由(?)